Nella primavera del 2014 in Russia ha iniziato ad applicare la legge della censura su Internet, che dà diritto ad un certo numero di agenzie senza un ordine del tribunale per bloccare entrambe le pagine web singole e interi siti web. Al momento sul territorio della Federazione Russa negato l'accesso a decine di risorse informative. Ma subito dopo l'adozione di questa legge, ci sono anche modi di come aggirare il blocco dei siti web. È stato suggerito che una pluralità di essi – dalla semplice, accessibile a tutti gli utenti, ai tecnicamente complessi, ma che danno bonus aggiuntivi.

Servizi Google

Visualizzare i siti vietati possibile e con l'aiuto di alcuni servizi Google. Se si va alla pagina di traduttore di Google, inserito il link finestra di trasferimento ad una pagina bloccata e si preme il tasto Invio, aprire la pagina desiderata. Per visualizzare correttamente i contenuti di vista è opportuno scegliere il metodo di "originale".

È inoltre possibile utilizzare -kesh "Google". Per fare questo, è sufficiente aprire la home page di Google e copiare nel link desiderato casella di ricerca, aggiungendo a sinistra "cache:" senza virgolette, quindi premere Invio.

Un grave inconveniente di questo metodo è l'incapacità di visualizzare le immagini bloccate, nonché siti di contenuto interattivo. Se nella lista nera improvvisamente ottenere i social network e sollevare la questione di come aggirare il blocco "VKontakte", per esempio, il servizio "Google" non aiuterà. Essi sono adatti solo per la visualizzazione di testo in pagine statiche.

Il browser Opera è in modalità turbo

Il modo più semplice per visitare siti vietati in Russia – abilitare la modalità turbo nel browser Opera. In questo caso, il traffico sarà non direttamente ma tramite i server di Opera. Inizialmente, questa tecnologia è stata creata per accelerare il caricamento delle pagine web e risparmiare larghezza di banda, ma ha dimostrato di essere efficace e per superare la censura. versione mobile del browser Opera e Chrome supportano anche la modalità turbo.

Gli svantaggi di questo metodo includono il fatto che la modalità turbo non nasconde l'indirizzo IP dell'utente. Inoltre, la compressione delle immagini può degradare la qualità.

C'è la modalità Turbo e "Yandex" ha-browser, ma per ovvie ragioni è improbabile che sia efficace come strumento per la lotta contro la censura.

anonymizer

Anonymizer – uno speciale sito web progettato, come si può intuire dal nome, per la navigazione anonima. Con il loro aiuto, è possibile anche implementare siti di bypass di blocco o di arrivare a quelle risorse di Internet che sono stati vietati. Alcuni anonymizer anche fornire l'opportunità di scegliere un paese attraverso il quale il traffico andrà. In questo caso, il sito a cui si fa riferimento, vi porterà per un utente da quel paese.

Lo schema di lavoro è molto semplice proxy CGI. Hai solo bisogno di andare in un sito web e digitare l'indirizzo della pagina che si desidera nel campo si trova sul sito.

Anonymizer può essere irto di pericoli – il proprietario del servizio è in grado di intercettare i dati utente trasmissibili, tra cui password e login sui siti web. (SSL) per proteggere i dati personali, si consiglia di utilizzare un aninimayzerami funzione di una connessione sicura di supporto.

Un altro svantaggio di questi servizi – banner pubblicitari. Tuttavia, ci sono anche anonymizer senza pubblicità.

I plug-in per i browser

Chrome e Firefox consentono di installare plug-in aggiuntivi che estendono le funzionalità del browser. Ci sono plugin per elusione.

Uno dei più efficaci, ma semplice plug-in – è furtivo. Se lo si usa, basta cliccare con il mouse sul pulsante per inviare il traffico attraverso un server proxy. Se il proxy è attivata, l'icona plug-in sarà verde quando è spento – rosso.

plugin di fregata è un po 'più complicato da usare. Dirige il traffico attraverso il proxy solamente con quei siti che sono inclusi nella sua lista. Il plugin ha una lista di default, così come un occasione per i nuovi siti. Il vantaggio di questa espansione è un alto tasso di dati.

C'era già un plugin sviluppato appositamente per la visita è le risorse che hanno contribuito alla loro "lista nera" Roskomnadzor. Bloccare i siti viene effettuata dall'agenzia inviando fornitori russi indirizzi IP di risorse Internet, il cui accesso deve essere chiuso. NoZapret plug raccoglie i dati sugli indirizzi bloccati dal sito "Antizapret.info" e poi sulla base della loro auto-genera un elenco di siti da aprire attraverso un proxy. Tutti gli altri collegamenti saranno effettuati direttamente. Questo plugin è conveniente perché non richiede alcuna configurazione manuale e fornisce veloce caricamento dei dati.

Va ricordato che l'utilizzo di questi plug-in non forniscono più completo anonimato sul web, ma consente solo di bypassare le restrizioni imposte dalle autorità dei singoli paesi. Inoltre, come è il caso con anonymizer, il proprietario del server proxy attraverso il quale traffico può, se lo si desidera, per intercettare i dati personali.

"Torbrauzer"

Tor – una rete distribuita, fornendo agli utenti un elevato livello di anonimato. Tenere traccia della posizione attuale della persona che accede al sito attraverso il Tor, è praticamente impossibile, dal momento che il traffico va criptati attraverso più nodi.

Per poter utilizzare questa tecnologia, è necessario scaricare dal sito ufficiale e installare il Tor Browser Bundle. Ci sono varianti del browser per Windows, Mac OS e Linux. Tor Browser per Android si chiama Orbot.

Il vantaggio di utilizzare "Torbrauzera" è che permette di bypassare i siti di blocco e di eseguire la navigazione veramente anonima. La tecnologia Tor permette anche di creare le nascoste siti web che possono essere raggiunte solo attraverso la rete Tor. Per ulteriori informazioni su questi siti si possono trovare visitando il Hidden Wiki – elenco hidden service, che a sua volta è disponibile solo attraverso il "Torbrauzer".

Avere la rete Tor e gravi carenze. In primo luogo, si tratta di un tasso di dati basso. Il fatto che i nodi di rete supportato da appassionati, quindi la capacità dei nodi può variare notevolmente. Del tutto naturale, il traffico che passa attraverso alcuni siti a caso, spesso è piuttosto lento.

Un altro pericolo sta nei nodi terminali di scansione del traffico host possibilità con cui viene trasmesso le informazioni, in contrasto con i nodi intermedi in forma non crittografata. Per prevenire il furto di password dovrebbe essere possibile lavorare con quei siti che supportano https protocollo.

VPN

Rete privata virtuale o VPN, – una tecnologia che permette di saltare tutto il traffico di tutte le applicazioni tramite un server remoto situato di solito in un altro paese. I dati tra il computer dell'utente e il server remoto sono crittografate e non possono essere intercettati da provider di servizi Internet.

La caratteristica principale di VPN è che un server proxy viene inviato a assolutamente tutto il traffico. Se si utilizzano più browser, non è necessario configurare ciascuno di essi separatamente – bypassando i siti di blocco saranno effettuati automaticamente.

Ci sono diversi tipi di VPN. Quindi non essere superfluo soffermarsi sulla loro specificità.

PPTP – questo protocollo è stato utilizzato per un lungo periodo di tempo. E 'supportato da tutte le piattaforme popolari e sistemi operativi. Configurare il router per inviare il traffico attraverso la VPN, è possibile visualizzare senza installare alcun software aggiuntivo. Lo svantaggio di questo protocollo non è sufficientemente forte crittografia. In aggiunta, ci possono essere problemi con il PPTP-connessione via 3G-modem.

L2TP – protocollo per solo tunneling. Pertanto, come generalmente utilizzato in combinazione con IPSec – tale fascio e fornisce anche la crittografia. Tuttavia, se siete preoccupati solo la questione di come aggirare i siti di blocco, la crittografia è facoltativa. Questo tipo di VPN non richiede l'installazione di software speciale.

OpenVPN – il tipo più comune di reti private virtuali. Esso fornisce una forte crittografia delle informazioni trasmesse. Supera NAT e firewall aziendali se correttamente configurato. Per lavorare con OpenVPN deve essere installato sul computer di software aggiuntivo.

La maggior parte dei servizi di VPN-pagati. VPN gratuito o hanno un limite alla quantità di trasmissione e ha ricevuto il traffico, o annunci display sulla pagina che si sta visualizzando. Velocità di servizi a pagamento, anche, naturalmente, molto più alto.

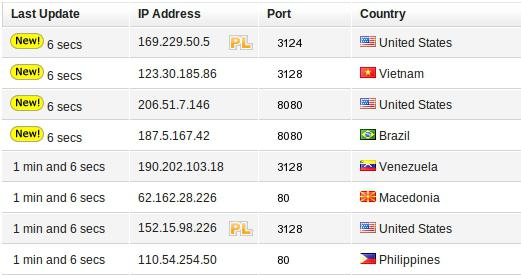

proxy aperti

Su Internet, ci sono siti che pubblica regolarmente la lista topica di proxy aperti. Essi rappresentano un elenco di indirizzo IP e la porta. Questi dati devono essere fatti per le reti opzioni del browser, selezionare prima di questa configurazione proxy manuale. Ci sono anche i plug-in per i browser, semplificando il lavoro con liste di proxy.

I proxy aperti possono essere anonimi o trasparenti. Quando si utilizzano i siti proxy anonimi che sono accessibili all'utente non conoscerà il suo indirizzo IP reale e la posizione. Quando si utilizzano informazioni trasparenti circa in cui l'utente accede, rimarrà rete aperta. Ma in ogni caso i siti di provider di blocco saranno superate con successo.

L'utilizzo di liste di proxy aperti – modo piuttosto scomoda per aggirare la censura. Ci sono diverse ragioni.

- In primo luogo, la velocità di caricamento delle pagine su un proxy pubblico è generalmente molto basso.

- In secondo luogo, tale delega diventare instabile e rapidamente chiuso.

- In terzo luogo, i proxy aperti possono essere creati dagli hacker per raccogliere le password e altre informazioni personali dagli utenti ignari.

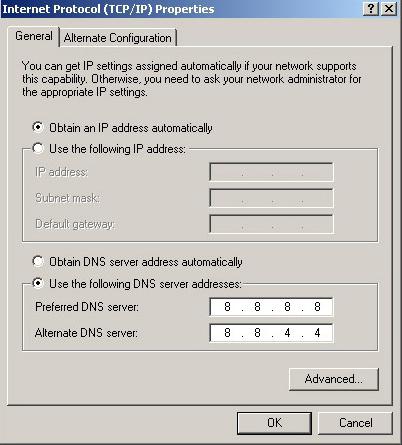

DNS-server pubblici

Un altro modo efficace per visitare liberamente siti bloccati – uso del pubblico alternativo di DNS-server. Per impostazione predefinita, l'elaborazione delle query risorse Internet si verifica sul provider DNS-server. E se è installato per bloccare il sito web del programma incluso nella lista nera, invece di un sito vietato all'utente verrà mostrata una schermata di tranciatura.

Utilizzando pubblico di DNS-server permette di ignorare il blocco specificato dall'ISP. Per iniziare a utilizzare questo strumento, una volta è sufficiente per cambiare le impostazioni di rete del sistema operativo.

Il più popolare fino ad oggi, un server alternativo – questo è Google Public DNS. Il suo primario e indirizzo secondario Il DNS-query:

- 8.8.8.8

- 8.8.4.4

Google ha, oltre a risolvere il problema di come bypassare un siti bloccati, promette anche di accelerare la navigazione in Internet e una migliore protezione dell'utente contro gli atti di frode informatica.

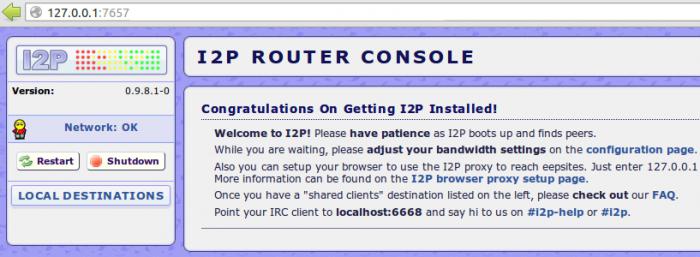

I2P rete

rete decentralizzata I2P è progettata per proteggere in modo sicuro l'anonimato degli utenti. Questa tecnologia è anche chiamata la "deep web", perché all'interno della rete I2P, ci sono siti web, reti peer to peer, instant messenger e altri servizi che è tecnicamente impossibile censurare. invulnerabilità rete assicurata tramite la crittografia e tunneling di tutto il traffico nazionale. Il programma client elabora, non solo le informazioni richieste da parte dell'utente, ma serve anche come un nodo intermedio per il traffico backhaul ad altri partecipanti alla rete. Di conseguenza, né il fornitore né lo Stato supervisione corpi non possono tenere traccia del destinatario finale dei pacchetti criptati.

Aumentare la censura di Internet in Russia ha portato al fatto che alcuni siti popolari acquisiti rete I2P specchi. Un esempio è la biblioteca libera "Flibusta", aprire il sito in I2P e Tor.

Un'altra possibilità di visitare siti vietati in Russia con l'aiuto di I2P – è l'uso di un anonimo gateway di rete in Internet regolare. Un grave inconveniente di tali serrature – molto basse scaricare siti velocità. Si prevede che con il crescente numero di utenti I2P velocità di trasmissione dati sarà anche salire sia in rete e lo scambio di dati con Internet al di fuori.

SSH tunneling

Se si dispone di un proprio server trova al di fuori della Russia, la questione di come muoversi ISP il blocco, può essere risolto utilizzando SSH-tunneling. server remoto in questo caso viene utilizzato come un normale SOCKS-proxy.

Per utilizzare questo metodo, non necessariamente acquistare o prendere a noleggio a lungo termine di server straniero. È possibile noleggiare i servizi di un servizio di Amazon EC2, che permette di utilizzare un server dedicato in modalità oraria a partire da tre centesimi all'ora.

Configurare il tunnel al server remoto è semplice. Basti tramite la console per inserire un comando del tipo:

ssh -D localhost: port @ nomeutente Indirizzo_IP_Server

dove:

- porto – una porta aperta sul vostro computer;

- Nome utente – il nome utente sul server remoto;

- Indirizzo_IP_Server – un host server remoto.

Dopo questo, le impostazioni di rete del vostro browser per scegliere di utilizzare SOCKS-proxy e specificare la porta desiderata e localhost come indirizzo.

altri modi

Metodi di elusione arsenale sono così ampia che una descrizione dettagliata di ciascuna di esse può richiedere più di una dozzina di paragrafi. In ogni caso, tutte si riducono al trasferimento del traffico attraverso i server stranieri, con conseguente il provider utilizzato dalla lista russo per bloccare i siti web è inutile. Ecco un piccolo elenco dei modi più interessanti.

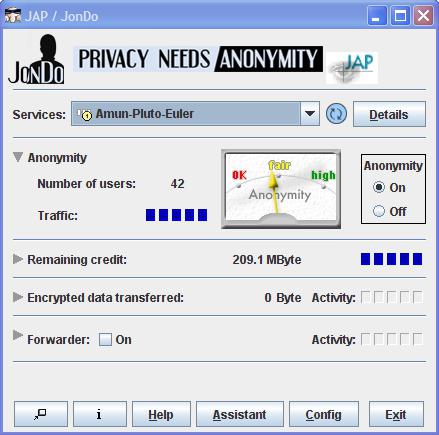

- JAP – Programma lungo conosciuta per l'anonimato sul web. Passare il traffico attraverso una catena di proxy server. E 'la modalità che aumenta la velocità di navigazione a pagamento.

- Ultrasurf – un progetto sviluppato in Cina per aggirare la censura di stato. L'installazione del software richiesto. Per impostazione predefinita, configurato per utilizzare il browser Internet Explorer.

- TunnelBear – pagato app per dispositivi mobili. Esso utilizza la tecnologia VPN. Ha una versione gratuita, limitata a 500 megabyte di traffico al mese. Non richiede alcuna configurazione.

- Onion Pi – un dispositivo portatile che indirizza tutto il traffico attraverso la rete Tor e dare alla connessione Wi-Fi. Esso consente di navigare in modo anonimo sul web da un computer che non dispone di alcun software per la navigazione anonima. Questo può essere utile se si deve lavorare con qualcuno del computer altro o in ufficio.

prospettive future

Ovviamente, nel caso in cui gli utenti avranno massicciamente immesse le restrizioni statali in materia di accesso alle risorse Internet, saranno prese misure aggiuntive per garantire che i censori blocco dei siti vietati. Metodi limitano i cittadini l'attività di rete può essere puramente tecnico, e agenti di polizia.

Possono essere bloccati dai server proxy più popolari e punto di uscita della rete Tor. Forse un divieto di utilizzo degli individui VPN. Tuttavia, è praticamente impossibile limitare l'I2P uso e prodotti, JAP programma simile. SSH tunneling rimangono anche un modo affidabile per aggirare i divieti.

censura efficace di Internet è possibile solo in caso di un arresto completo del paese dal World Wide Web, proprio come si è fatto in Corea del Nord. In tutti gli altri casi, si può sempre trovare modi per raggiungere l'informazione desiderata.