Con i virus e le conseguenze del loro impatto sui sistemi informatici noti oggi quasi tutti gli utenti. Tra tutte le minacce che sono più largamente luogo separato è occupata da spyware che monitorare le azioni degli utenti e coinvolti nel furto di informazioni riservate. Sarà mostrato ciò che costituisce tali applicazioni e applet, e le questioni discusse relative al come rilevare spyware sul computer e di sbarazzarsi di questa minaccia senza alcun danno al sistema.

Cos'è lo spyware?

Per cominciare, l'applicazione spyware o applet eseguibili, comunemente chiamato Spyware (spia in inglese "spia"), i virus nel senso comune, in quanto tale, non lo sono. Cioè, non hanno praticamente alcun impatto sul sistema in termini di integrità o l'efficienza, anche se il computer infetto può risiedere nella memoria RAM, e consumare risorse di sistema. Ma di regola, non è particolarmente influenzata dalle prestazioni del sistema operativo.

Ma questo è il loro scopo principale è esattamente il monitoraggio dell'esperienza dell'utente, per quanto possibile – il furto di dati confidenziali, la sostituzione della posta elettronica a fini di invio di spam, analizzando le richieste web e reindirizzare a siti che contengono software dannoso, l'analisi delle informazioni sul disco rigido, e così su se stesso .. naturalmente, che ogni utente deve essere impostato almeno un pacchetto anti-virus per la protezione primitiva. Tuttavia, per la maggior parte nessun software anti-virus, e tanto meno built-in Windows Firewall piena fiducia nella sicurezza non danno. potrebbero semplicemente non essere riconosciute alcune applicazioni. Qua e là è una domanda legittima: "E che, quindi, dovrebbe proteggere il computer da spyware?" Prendiamo in considerazione gli aspetti di base e concetti.

Tipi di spyware

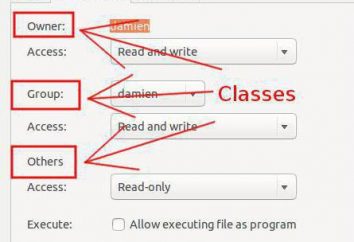

Prima di intraprendere la soluzione pratica dovrebbe essere chiara idea di che tipo di applicazioni e applet si riferiscono alla classe di spyware. Ad oggi, ci sono diversi tipi di base:

- key-logger;

- scanner, hard disk;

- spie schermo;

- spie di posta elettronica;

- spie proxy.

Ogni programma è un impatto diverso sul sistema, quindi ora vediamo come penetrante software spia sul computer e che cosa possono fare sul sistema infetto.

metodi Spyware intrusione nei sistemi informatici

Oggi, a causa l'incredibile sviluppo della tecnologia internet world wide web è il canale principale aperto a vulnerabili e che le minacce di questo tipo sono utilizzati per l'introduzione al sistema di computer locale o di rete.

In alcuni casi, lo spyware è installato sul computer da parte dell'utente, per quanto paradossale possa sembrare. Nella maggior parte dei casi, non ha nemmeno conto. E tutto solo banali. Ad esempio, è stato scaricato da Internet sembra essere un interessante programma ed eseguire il programma di installazione. Nelle fasi iniziali sembra come al solito. Ma ora e poi a volte ci sono finestre con una proposta di installare alcuni software aggiuntivi o add-on per il browser web. Normalmente, tutto questo è scritto in caratteri piccoli. Un utente che tenta di completare rapidamente l'installazione e iniziare a lavorare con la nuova applicazione, spesso non prestare attenzione ad esso, si impegna a tutte le condizioni e … alla fine viene incorporato "agente" per raccogliere informazioni.

A volte lo spyware è installato sul computer in background, quindi il mascheramento dei processi critici del sistema. Le opzioni qui può essere sufficiente: l'installazione di software non attendibile, il download di contenuti da Internet, l'apertura di allegati di posta elettronica sospetti, e anche una semplice visita alcune risorse non sicuri sul web. Come è chiaro, tenere traccia di una simile installazione senza protezione speciale è semplicemente impossibile.

effetti di

Per quanto riguarda i danni di spie, come si è detto, nel sistema nel suo complesso non si riflette in alcun modo, ma le informazioni utente ei dati personali a rischio.

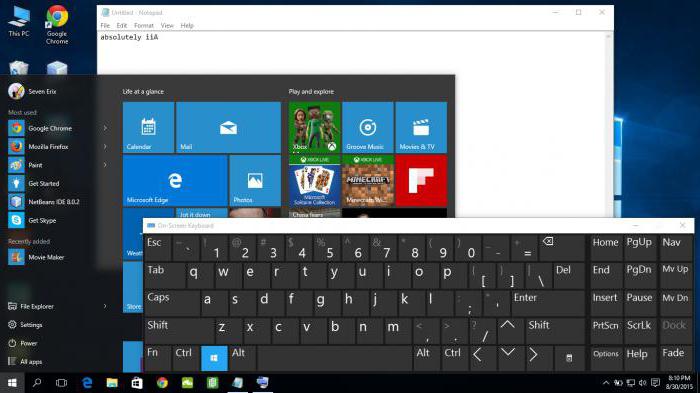

Il più pericoloso di tutto questo tipo di applicazione è cosiddetti keyloggers e più semplicemente, keyloggers. Basta che siano in grado di seguire il set di caratteri che consente a un utente malintenzionato di ottenere gli stessi nomi utente e password, dati bancari o codici pin della carta, e tutto il fatto che l'utente non ha voluto rendere accessibile ad una vasta gamma di persone. Come regola generale, dopo aver determinato tutti i dati che vanno a inviarli a un server remoto, o via e-mail, ovviamente, in modalità nascosta. Pertanto si consiglia di utilizzare per memorizzare informazioni importanti quali di utilità-codificatori specifici. Inoltre, si consiglia di non memorizzare i file sul disco fisso (HDD facilmente trovare scanner), e supporti rimovibili, ma almeno sul flash drive, e sempre con il decoder chiave.

Tra l'altro, molti esperti considerano l'uso della tastiera su schermo nel più sicuro, anche se riconoscono l'inconveniente di questo metodo.

schermo di monitoraggio in termini di ciò che l'utente è impegnato, il pericolo è solo quando l'entrata di dati confidenziali o di informazioni di registrazione. Spy semplicemente nel tempo rende le immagini e le invia al l'attaccante. Utilizzando la tastiera su schermo, come nel primo caso, il risultato non. E se due spie che funziona allo stesso tempo, in genere non sarà nascondere.

rilevamento di posta elettronica viene eseguita sulla lista dei contatti. L'obiettivo principale è la sostituzione del contenuto della lettera quando lo si invia a fini di invio di spam.

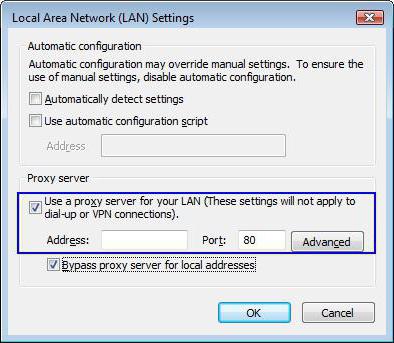

spie proxy danno causato solo nel senso che il terminale del computer locale viene trasformata in una sorta di server proxy. Perché farlo? Sì, solo per nascondersi dietro, ad esempio, l'indirizzo IP dell'utente nella commissione di atti illeciti. Naturalmente, l'utente non può sapere nulla. Qui, per esempio, qualcuno si è introdotto nel sistema di sicurezza di una banca e ha rubato una certa quantità di denaro. monitoraggio dei servizi azione autorizzato rivela che l'hacking è stata effettuata con il terminale con l'IP-qualcosa, che si trova a tale indirizzo. servizi speciali e mandato in prigione per la persona ignara a venire. Tuttavia, niente di buono su di esso?

I primi sintomi di infezione

Ora andare a praticare. Come controllare il computer di spyware, se improvvisamente, per qualsiasi motivo, hanno insinuato in circa l'integrità della sicurezza del sistema? Per fare questo, è necessario sapere come le prime fasi di effetti che si manifestano di tali applicazioni.

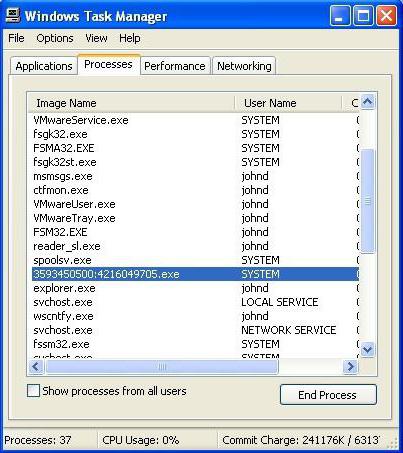

Se per nessun motivo apparente notato "blocco" prestazione rallentata o periodicamente il sistema e si rifiuta di lavorare, deve prima esaminare l'impiego del carico sul processore e la memoria, nonché per monitorare tutti i processi attivi.

Nella maggior parte dei casi, un utente nella stessa "Task Manager" vedrà il servizio non familiare, che in precedenza non era nella struttura di processo. Questa è solo la prima campana. I creatori di spyware non è stupido, in modo da creare programmi che celano processi di sistema, e la loro identificazione, senza particolari conoscenze in modalità manuale, è semplicemente impossibile. Poi iniziano i problemi con una connessione Internet, modificano la pagina iniziale, e così via. D.

Come controllare il computer di spyware

Per quanto riguarda il controllo, lo stato software anti-virus non aiuta, soprattutto se hanno perso la minaccia. Per lo meno ha bisogno di un qualche tipo di versione portatile di Dr. Web curarla! o strumento Kaspersky Virus Removal (o meglio – qualcosa come Rescue Disc Per controllare il sistema prima che venga caricato).

Come trovare spyware sul computer? Nella maggior parte dei casi, si consiglia di utilizzare un stretto messo a fuoco programma speciale classe di Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware, etc.). Il processo di scansione è completamente automatizzato in esse, come pure la successiva rimozione. Ma anche qui ci sono alcune cose che vale la pena prestare attenzione a.

Come rimuovere lo spyware dal computer: metodi standard e usato da software di terze parti

Rimuovere lo spyware dal proprio computer, si può anche manualmente, ma solo a condizione che il programma non è mascherato.

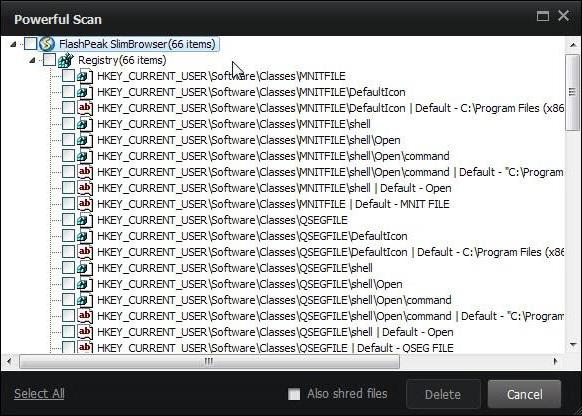

Per fare questo, è possibile consultare l'elenco dei programmi e componenti per trovare l'applicazione desiderata dall'elenco e avviare il processo di disinstallazione. Tuttavia, il programma di disinstallazione di Windows, per usare un eufemismo, non molto buona, perché le riserve dopo il completamento di un cumulo di rifiuti informatici, in modo da utilizzare lushche strumenti specializzati come IObit Uninstaller, che, oltre a rimuovere il modo standard, consentono per la scansione in profondità per la ricerca di file residui o anche le chiavi e le voci nel registro di sistema.

Ora qualche parola sulla Spyhunter utility sensazionale. Molti lo chiamano quasi una panacea per tutti i mali. Ci permettiamo di dissentire. Si esegue la scansione nulla del sistema, in realtà, a volte dà un falso positivo non è il problema. Il fatto che è sufficiente disinstallare problematico. Nella utente ordinario del totale delle azioni da eseguire, basta girare la testa.

Cosa da usare? Protezione da queste minacce e ricerca di spyware sul vostro PC può essere realizzato, ad esempio, anche con il pacchetto di aiuto NOD32 o Smart Security di "antifurto" caratteristica attivata. Tuttavia, ognuno sceglie quello migliore e più facile per lui.

spionaggio legalizzato in Windows 10

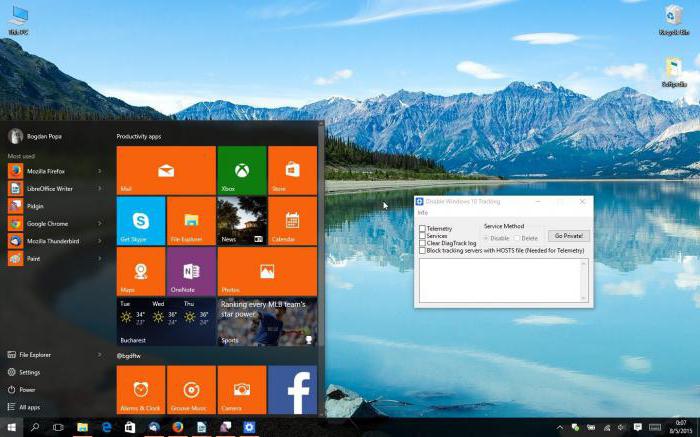

Ma questo non è tutto. Tutto quanto sopra interessata solo il modo di penetrare lo spyware nel sistema, come si comportano, e così via. Su. Ma cosa fare quando legalizzato lo spionaggio?

Windows 10 in questo senso è notevole non per il meglio. Qui c'è un sacco di servizi che si desidera disattivare (lo scambio di dati con i server Microsoft remoti, l'uso di identificazione per la pubblicità, l'invio dei dati alla società, determinazione della posizione utilizzando la telemetria, ricevere gli aggiornamenti da più postazioni, e così via. D.).

C'è una protezione al 100 per cento?

Se si guarda con attenzione a come penetrare spyware sul computer e che cosa fanno dopo, circa 100 per cento di protezione può dire solo una cosa: non esiste. Anche con l'uso di tutto l'arsenale di strumenti di sicurezza, si può essere sicuri al 80 per cento, non di più. Tuttavia, dall'utente stesso dovrebbe essere nessuna azione provocatoria sotto forma di visitare siti sospetti, installare il software non sicuro, ignorando gli avvertimenti di anti-virus, l'apertura di allegati di posta elettronica provenienti da fonti sconosciute, e così via. D.