I dettagli su come proteggere il telefono intercettazioni

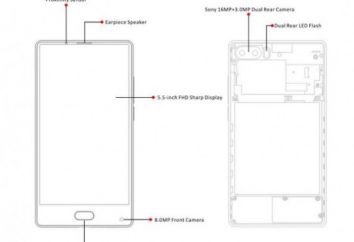

Fino ad oggi, i metodi di come proteggere il telefono contro le intercettazioni – è una questione importante non solo per coloro che sono impegnati in attività sociali, la politica, o di lavoro, ma anche per l'uomo comune, perché nessuno vorrebbe vedere estranei ottenuto le sue informazioni personali . Si ritiene che se l'uso non è un GSM-comunicazione ordinaria, e qualsiasi programma online per lei, come Skype, poi "catturare" l'uomo è impossibile. Questa affermazione è errata. Prima di tutto, questi programmi sono vulnerabili alla pirateria informatica, e in secondo luogo, su richiesta delle società di servizi speciali, gli sviluppatori possono condividere le registrazioni delle conversazioni. Vale la pena notare che lo smartphone è in contrasto con i soliti "non intelligenti" i telefoni cellulari sono molto più vulnerabili. Oltre alla comunicazione vocale, questo dispositivo viene utilizzato per memorizzare una serie di file, foto, corrispondenze e molti altri dati personali.

Come trovare una "trappola" e proteggere il telefono

modo universale di identificare l'intercettazione non esiste, ma ci sono segni fondamentali con cui può essere trovato:

modo universale di identificare l'intercettazione non esiste, ma ci sono segni fondamentali con cui può essere trovato:

1. Se il telefono è in standby a caldo, ma questa volta in esecuzione qualsiasi programma, è probabile che l'applicazione rimane in ascolto per il telefono.

2. Il Pocket PC è diventato scarica troppo in fretta, ma è abbastanza nuovo.

3. Internet ad alta velocità lo smartphone diminuito in modo significativo per nessun motivo.

4. Se il dispositivo è diventato Répit o fonit.

5. Per gli smartphone, ci sono molte applicazioni in grado di rilevare l'ascolto e proteggere il telefono cellulare.

I metodi per ottenere informazioni

Usato tre metodi di ascoltare i clienti: attivi, passivi, e attraverso la creazione di software dannoso. Il secondo richiede un sacco di risorse: questo strumento, che è il prezzo parte da un paio di centinaia di migliaia di dollari, e personale addestrato. Il raggio di intercettazioni in questo caso circa 500 metri. Questa apparecchiatura consente il monitoraggio GSM-chiamate in tempo reale. Per il metodo attivo che richiede complessi mobili che costano da poche decine di migliaia di dollari. Come nel primo caso, l'uso di questa tecnica richiede la disponibilità di personale qualificato. Questo insieme diventa una sorta di una stazione di base di comunicazione, sostituendo in tal modo l'operatore torre più vicina. Se sei il proprietario di una grande azienda, politico o personaggio pubblico, questi due metodi sono improbabili per essere usato contro di voi. Ma il terzo, il software dannoso potrebbe essere facilmente utilizzato per la gente comune, i segreti che non sono così costosi. Con l'aiuto di truffatori virus in grado di trasferire le informazioni dal telefono, rimuovere l'algoritmo di crittografia ed eseguire molte altre "trucchi sporchi".

Usato tre metodi di ascoltare i clienti: attivi, passivi, e attraverso la creazione di software dannoso. Il secondo richiede un sacco di risorse: questo strumento, che è il prezzo parte da un paio di centinaia di migliaia di dollari, e personale addestrato. Il raggio di intercettazioni in questo caso circa 500 metri. Questa apparecchiatura consente il monitoraggio GSM-chiamate in tempo reale. Per il metodo attivo che richiede complessi mobili che costano da poche decine di migliaia di dollari. Come nel primo caso, l'uso di questa tecnica richiede la disponibilità di personale qualificato. Questo insieme diventa una sorta di una stazione di base di comunicazione, sostituendo in tal modo l'operatore torre più vicina. Se sei il proprietario di una grande azienda, politico o personaggio pubblico, questi due metodi sono improbabili per essere usato contro di voi. Ma il terzo, il software dannoso potrebbe essere facilmente utilizzato per la gente comune, i segreti che non sono così costosi. Con l'aiuto di truffatori virus in grado di trasferire le informazioni dal telefono, rimuovere l'algoritmo di crittografia ed eseguire molte altre "trucchi sporchi".

Come proteggere il telefono da servizi di sicurezza

Anche se i programmi on-line da utilizzare come una trasmissione di dati è più sicuro rispetto al GSM-comunicazione, le agenzie di intelligence potrebbero avere accesso ad essi. Servizi come Facebook, Viber, Watsapp, «VKontakte», le autorità richiesta per la lotta contro il terrorismo e il riciclaggio di denaro, può fornire loro registrazioni delle conversazioni e corrispondenze. Purtroppo, sappiamo che il lavoro dei servizi segreti non è sempre gente onesta, quindi si consiglia di non inviare informazioni riservate attraverso tali servizi. Per tali casi, su Internet ci sono progetti speciali per la comunicazione sicura, per esempio, VFEmail, Bitmessage, ChatSecure e molti altri. Quindi, guardiamo a come proteggere il telefono da virus, spyware. La probabilità che i servizi di sicurezza non è, e programmi speciali sviluppati da hacker seguiranno, è molto più alta. Queste applicazioni possono raccogliere tutte le informazioni sul telefono, con l'obiettivo di vendere ulteriormente. Al fine di proteggere il telefono cellulare intercettazioni, cerca di non scaricare l'applicazione discutibile per il vostro gadget. Non è raro che quando le persone vicine (mia moglie, un amico, un collega) se stessi con uno scopo di assumere un hacker alle vostre intercettazioni. Se hanno accesso al telefono, si può buttare a voi stessi di file su di lui, poi il comunicatore per stabilire il monitoraggio totale. Consiglio in questo caso è banale – Siate vigili con i propri cari e mettere le password, non mandare nessuno il dispositivo.

Anche se i programmi on-line da utilizzare come una trasmissione di dati è più sicuro rispetto al GSM-comunicazione, le agenzie di intelligence potrebbero avere accesso ad essi. Servizi come Facebook, Viber, Watsapp, «VKontakte», le autorità richiesta per la lotta contro il terrorismo e il riciclaggio di denaro, può fornire loro registrazioni delle conversazioni e corrispondenze. Purtroppo, sappiamo che il lavoro dei servizi segreti non è sempre gente onesta, quindi si consiglia di non inviare informazioni riservate attraverso tali servizi. Per tali casi, su Internet ci sono progetti speciali per la comunicazione sicura, per esempio, VFEmail, Bitmessage, ChatSecure e molti altri. Quindi, guardiamo a come proteggere il telefono da virus, spyware. La probabilità che i servizi di sicurezza non è, e programmi speciali sviluppati da hacker seguiranno, è molto più alta. Queste applicazioni possono raccogliere tutte le informazioni sul telefono, con l'obiettivo di vendere ulteriormente. Al fine di proteggere il telefono cellulare intercettazioni, cerca di non scaricare l'applicazione discutibile per il vostro gadget. Non è raro che quando le persone vicine (mia moglie, un amico, un collega) se stessi con uno scopo di assumere un hacker alle vostre intercettazioni. Se hanno accesso al telefono, si può buttare a voi stessi di file su di lui, poi il comunicatore per stabilire il monitoraggio totale. Consiglio in questo caso è banale – Siate vigili con i propri cari e mettere le password, non mandare nessuno il dispositivo.

Come proteggere il telefono da furti: tutti i dettagli

Cercate di essere consapevoli della posizione del dispositivo. Inoltre, per proteggere il telefono, mai perdere di vista lui, indossando in un luogo sicuro, provare il meno possibile per arrivare in luoghi affollati. Se non si è macchiato e il dispositivo è ancora rubato, una volta scoperto la perdita – cambiare la password su tutti gli account a cui si è andato attraverso questo dispositivo, si prega di contattare le forze dell'ordine.

Cercate di essere consapevoli della posizione del dispositivo. Inoltre, per proteggere il telefono, mai perdere di vista lui, indossando in un luogo sicuro, provare il meno possibile per arrivare in luoghi affollati. Se non si è macchiato e il dispositivo è ancora rubato, una volta scoperto la perdita – cambiare la password su tutti gli account a cui si è andato attraverso questo dispositivo, si prega di contattare le forze dell'ordine.

Disabilitare tutti i programmi per fare i propri file

In molti casi, la sicurezza dei dispositivi mobili dipende solo da te. Su alcuni programmi non autorizzati automaticamente a prendere tutti i file inviati a voi senza inchiesta, nelle impostazioni, modificare questa impostazione per proteggere il telefono, altrimenti gli attaccanti possono facilmente ottenere l'accesso alle chiamate, messaggi, foto, file.

In molti casi, la sicurezza dei dispositivi mobili dipende solo da te. Su alcuni programmi non autorizzati automaticamente a prendere tutti i file inviati a voi senza inchiesta, nelle impostazioni, modificare questa impostazione per proteggere il telefono, altrimenti gli attaccanti possono facilmente ottenere l'accesso alle chiamate, messaggi, foto, file.

per riassumere

Tutti questi sono modi per proteggere il telefono da ascolto e le perdite non danno una garanzia assoluta, ma il più possibile ridurre la probabilità di una tale situazione. Se l'informazione è in realtà molto sensibile, pensare e perestrahuytes 100 volte prima di passare attraverso il dispositivo. Ecco tutte le informazioni che abbiamo voluto condividere, come parte del materiale.