[email protected] crittografo: come decifrare

E 'noto che i virus e malware sul Web ogni giorno ci sono più. Ma oggi le loro conseguenze vanno ben oltre la violazione del sistema. Sempre più gli hacker stanno iniziando a estorcere denaro. Tali minacce comprendono e paycrypt @ gmail_com virus, che è un crittografo. E 'apparso relativamente di recente, in modo che la lotta contro di essa – è del tutto in termini di tempo.

Che cosa è un virus paycrypt @ gmail_com?

In linea di principio, il "contagio" molto ha lavorato su un algoritmo nakatannomu applicata anche nei virus più noti come la CBF, XTBL e I Love You.

Senza entrare nel suo schema di lavoro, possiamo dire solo una cosa: le conseguenze del suo impatto sta nel fatto che tutti i file degli utenti e documenti vengono crittografati da uno speciale algoritmo che gli hacker si definivano RSA-1024. Alla fine, dopo la crittografia, uno strumento o un file utente non possono essere aperte senza una chiave speciale.

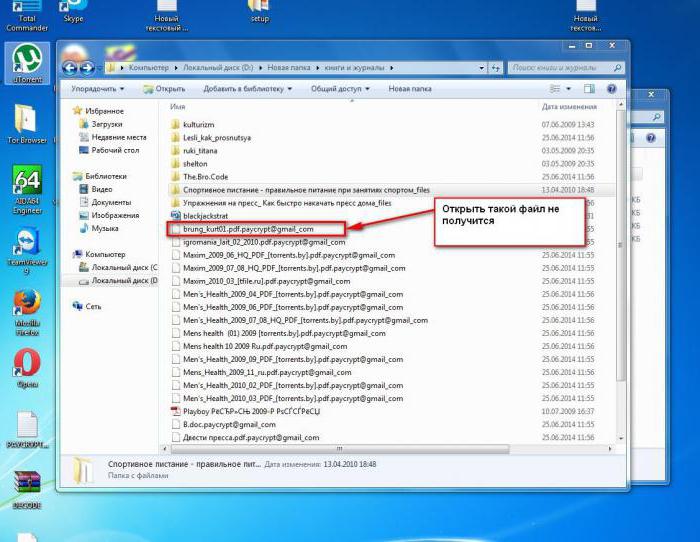

I nomi dei file, oltre all'espansione dei registri esistenti paycrypt @ gmail_com. Come decodificare questi file (e se è possibile a tutti), ora vediamo.

Poiché il virus entra nel sistema?

minaccia penetrazione di un terminale separato, o anche nel WLAN può essere realizzato in diversi modi. I più comuni sono e-mail contenenti allegati, il caricatore di programma, il virus accattivante direttamente sul sito infetto, o gli oggetti nascosti che si attivano durante la copia dei dati da un supporto rimovibile. A volte è possibile "raccogliere", anche solo cliccando sul banner.

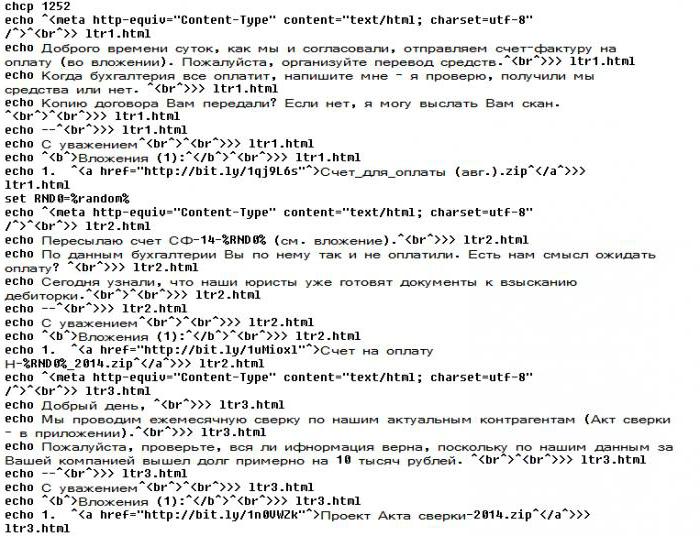

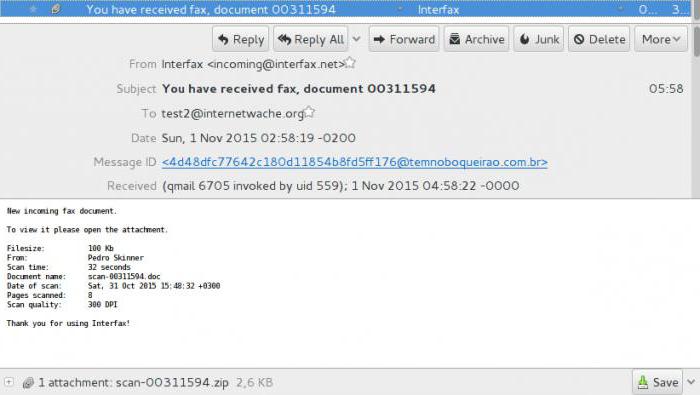

Si ritiene che l'e-mail – il tunnel principale. Essa non si applica ai server di posta elettronica, e solo gli account che vengono utilizzati nei programmi residenziali, come applicazioni di terze parti Outlook o installati sui terminali di computer.

Si apre l'utente, ad esempio, un messaggio sulla modifica del contratto di fornitura di prodotti e attaccamento look. Ha un qualche tipo di file. Se si vede che l'estensione non è nota, è meglio non aprire affatto. Ma il post scriptum, affermando che l'allegato contiene una copia digitalizzata di una nuova versione del contratto, tutta la confusione, e l'utente apre il file, basta nemmeno pensare.

Ma molto spesso è possibile trovare l'allegato sotto forma di un file di testo, o il documento Word. L'utente fa clic su di esso, e si parte … (nota rinominare un file qualsiasi per la sua estensione .txt, .doc o .jpg estensione dell'oggetto grafico può essere, come si suol dire, è abbastanza elementare. E il sistema vede un tipo di file registrati e quindi egli cerca di aprirlo).

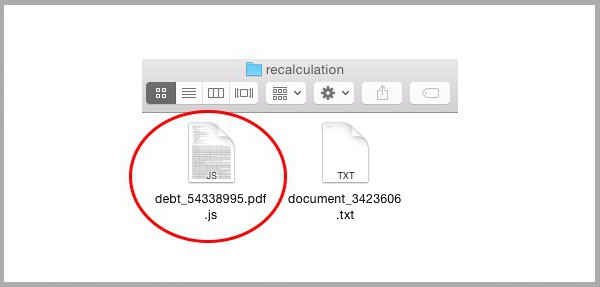

A volte l'allegato viene trovata eseguibili JS-File (Java Script), di aprire, che non possono tutti!

Il primo segno di l'impatto è immediato, "l'inibizione" del computer. Questo indica un carico eccessivo sulle risorse di sistema a causa del fatto che gli investimenti in paycrypt @ gmail_com codice maligno ha avviato il processo di crittografia dei file. Egli, tra l'altro, può richiedere molto tempo, e nessun riavvio non aiuterà. Se si riavvia il sistema, il virus sarà ancora una volta il loro atto sporco. Secondo la fine del processo si ottiene un file completamente crittografati paycrypt @ gmail_com. Come decifrare loro, noi naturalmente non capiamo. Le istruzioni per le presunte azioni in seguito invitati dagli aggressori.

requisiti hacker Algoritmo

Gli utenti ordinari per "catturare" il virus, in generale, è raro. Piuttosto, si rivolge a imprese e organizzazioni. In questo caso, se l'impresa ha sufficiente vasta rete locale, crittografia può influenzare assolutamente tutti terminali collegati alla rete.

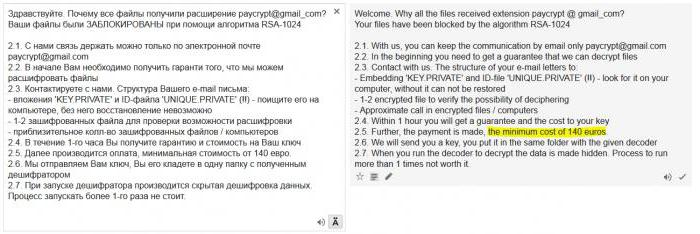

Come le istruzioni fornite con il virus paycrypt @ gmail_com (come decodificare i dati – è descritto in dettaglio), agisce e-mail che indica che i file sono criptati algoritmo RSA-1024. Inoltre, apparentemente buone intenzioni, l'affermazione che decrittografare i dati non può che essere un gruppo per inviare un messaggio. Ma questo servizio costa circa 100 a 500 euro.

Per ottenere paycrypt @ gmail_com-interprete, a un indirizzo di posta elettronica specificato che si desidera inviare il file KEY.PRIVATE e diversi file infetti. Quando si presume che l'utente avrà la propria chiave univoca. Francamente, credo in essa con difficoltà.

È stato riferito che decifrare paycrypt @ gmail_com te stesso file non si può anche provare, perché l'unica via d'uscita è quello di completare la formattazione del disco o della partizione. Ci dovrebbe essere anche un suggerimento che i dati dell'utente è molto importante per lui, in modo che il formato non è appropriato.

Sia per comunicare con gli attaccanti?

Purtroppo, creduloni, gli utenti o proprietari di informazioni molto importanti immediatamente fuggono per pagare i servizi, ma invece ottiene nulla. Se all'inizio della comparsa di questa minaccia a qualcuno, forse anche ottenere le chiavi, ora non può nemmeno sognare – ordinaria estorsione di denaro.

Alcuni stanno cercando di utilizzare gli stessi scanner anti-virus, ma il problema – il virus è davvero determinato dal programma, sembra anche di essere trattati e rimosso, ma l'informazione rimane criptato e così.

C'è un virus paycrypt @ gmail_com interprete?

Per quanto riguarda la decrittografia dei dati, quasi ogni sviluppatore noto di software antivirus di una particolare e universale soluzioni non può immaginare.

È possibile navigare attraverso l'intera Internet alla ricerca della chiave. Ma niente di buono ne verrà fuori. L'unica cosa che si può provare – .. Se vuoi inserire le chiavi già note tali [email protected], [email protected], [email protected] ecc Forse alcune combinazioni e di aiuto, ma non deve ingannare noi stessi.

Come ottenere un programma di utilità per decodificare il sito ufficiale degli sviluppatori di antivirus?

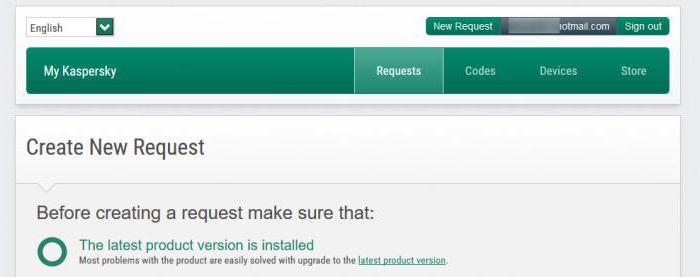

Ma vediamo cosa possiamo fare, se abbiamo preso un virus e paycrypt @ gmail_com. Come decifrare, ad esempio, l'utente non lo sa. In una tale situazione, a condizione che il terminale del computer installato la versione ufficiale (con licenza) di un software antivirus, è meglio rivolgersi direttamente al supporto Developer Center.

In questo caso, il sito ufficiale per utilizzare la sezione query per il trattamento, e quindi inviare alcuni file infetti. Se v'è una copia non infetta dell'oggetto originale, ancora meglio. In questa situazione, la probabilità che i dati saranno decifrati, aumenta molte volte, come, ad esempio, il virus paycrypt @ gmail_com «Kaspersky" (scanner personale) non può essere curata semplicemente.

Se tutto il resto fallisce …

Se la risposta per qualsiasi motivo non è stato ricevuto, e di utenti malintenzionati di applicare alcuna intenzione, non c'è niente che tu possa fare al riguardo. L'unica via d'uscita formatta solo il disco rigido. Pertanto è necessario eseguire una formattazione completa, non pulire il sommario.

Bisogna anche dire che la penetrazione del virus sul disco rigido o la sua partizione logica può rendere la vostra copia, quindi sarà necessario formattare tutto ciò che è, e di installare il sistema da zero. Altra via d'uscita.

Tra l'altro, e le utility che vengono scaricati prima non aiuterà l'avvio del sistema (come Kaspersky Rescue Disc). Come accennato in precedenza, scoprono il virus, anche rimuovere, ma portano i dati al suo stato originale non sarà leggibile. Questo è comprensibile, dal momento che inizialmente, anche tali strumenti potenti che, in generale, e non calcolati.

Infine, un paio di consigli

Qui, infatti, considerata un virus paycrypt @ gmail_com. Come decifrarlo? Su questo tema, come abbiamo capito, non c'è una risposta. Molto meglio per proteggersi dalla minaccia di penetrazione nel sistema.

Basta aprire gli allegati di posta elettronica provenienti da fonti sicure, non dovrebbe essere invano di cliccare sulla pubblicità su Internet. In particolare prestare attenzione alle lettere che senza senso è presente nel nome del file allegato (alcuni caratteri illeggibili), e modificare la codifica non aiuta a vedere il nome nella visualizzazione normale. In generale, fate attenzione!

Ebbene, la maggior parte dicono che non v'è alcun senso pagare estorsori denaro, e in cambio non sono tenuti a ottenere la chiave. Tuttavia, si è rivelato molto semplicemente con l'esempio di altri virus conosciuti e codici maligni, che è già una volta registrati in tutto il mondo.