Domande di sicurezza delle informazioni sistemi sono oggi uno dei temi principali in discussione non solo in occasione della conferenza annuale dei migliori programmatori di tutto il mondo, ma anche in occasione delle riunioni di diverse imprese e società. In questa epoca di informatizzazione globale di tutte le informazioni e tradotto in politiche di sicurezza elettronici ha cominciato a giocare un ruolo dominante in tutte le imprese, dal momento che la conservazione dei segreti commerciali e informazioni confidenziali è molto importante per il successo e opportunità future dei loro concorrenti.

La maggior parte degli utenti in tutto il mondo stanno lavorando nel famoso mondo di sistema di Windows, che ogni anno sviluppa il proprio software, rendendolo più sicuro e più affidabile. Tuttavia, purtroppo, raggiungere una piena garanzia di conservazione dei dati da manomissioni e dall'accesso non autorizzato e non può essere, perché è a causa della vasta popolarità, e la popolarità di questo sistema, un sacco di pirateria cade su Windows. Per questo motivo, la politica di sicurezza è estremamente importante e dipartimento IT di ogni azienda dovrebbe essere data priorità a questo problema.

Alcune grandi aziende e ditte specializzate decidere la questione della sicurezza nel seguente modo: hanno sistemato sulla loro tecnologia informatica non è Windows e altri software (Linux, Unix, ecc). Questo riduce notevolmente non solo il numero di attacchi di virus, ma anche la probabilità di furto di informazioni, perché queste applicazioni quadro non è molto comune tra gli utenti comuni. Le policy di sicurezza possono quindi essere ad un livello alto, tuttavia, la società sarà a pagamento per la formazione del proprio personale di lavorare su un sistema Linux.

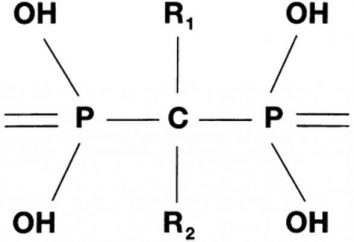

Parlando di Windows, quindi il suo modello di sicurezza si basa sui concetti di autenticazione e autorizzazione, che permette non solo di limitare l'accesso alle risorse locali della società, ma anche di monitorare con precisione tutti coloro che sono entrati nel sistema. L'autenticazione dell'utente è la verifica della sua identità e l'autorizzazione controlla i suoi diritti in materia di accesso al computer locale o un elettronico di dati specifici. È interessante notare che il criterio di protezione di Windows si basa sul protocollo NTLM, così come la nuova tecnologia di crittografia dei dati Encrypting File System (EFS). Nonostante il fatto che è la chiave pubblica, per rompere un tale sistema è già abbastanza difficile, come i programmatori di Microsoft sono in costante aggiornamento del sistema di protezione, migliorando e completando.

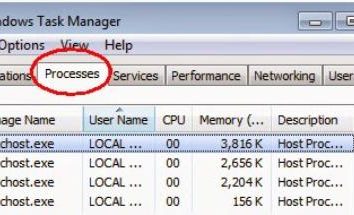

Un grande vantaggio di Windows XP Professional è una directory di Active Directory attiva, con il quale è possibile gestire la registrazione degli utenti, modificare i parametri di accesso ai dati e di limitarle ai limiti specificati, è costretto a chiudere il collegamento del singolo e così via. Con una corretta amministratore di politica di sicurezza del sistema può essere impostato molto bene qui. Inoltre, v'è anche una possibilità di utilizzare il Control List (ACL) per aggiungere o rimuovere l'accesso a determinate risorse, e tenere traccia delle modifiche.

Negli ultimi anni, i casi di spionaggio industriale sono aumentati più volte, il che indica, inoltre, che i dirigenti d'azienda hanno il massimo per garantire la sicurezza dei loro dati sensibili. La politica di sicurezza di Windows XP a questo proposito che permette il massimo per fornire tutte le informazioni necessarie su come proteggere il rapimento domestico, così come da intrusioni esterne.

E 'anche importante ricordare che il 100% garanzia che i vostri dati non darà nessuno, perché sono costantemente in rete sono i tentativi di penetrare e il furto di informazioni da un particolare utente e database di aziende e imprese, in modo che il reparto IT hanno bisogno di monitorare costantemente il sistema operativo e la rete locale .