Con la diffusione delle tecnologie dell'informazione diventa un importante problema di sicurezza. E dobbiamo lavorare attraverso diversi aspetti e rispetto a diversi sviluppi. Qui, per esempio, la sicurezza IMAP – che cos'è? Quanto è affidabile l'Internet Message Access Protocol? Il che ha un vantaggio, ciò che si sviluppa, quali sono le diverse versioni e il meccanismo funziona – questa è una breve rivisitazione dei contenuti dell'articolo, con il quale si sta ora di iniziare.

Che cosa è IMAP?

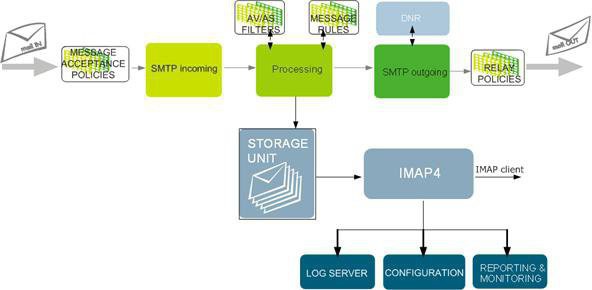

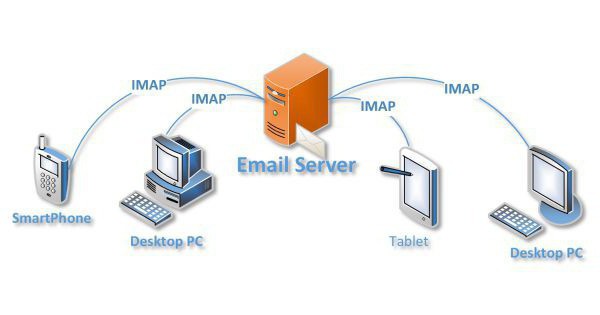

sicurezza corrispondenza è importante per il fatto che essa può contenere informazioni preziose. Questo protocollo viene utilizzato sul livello di applicazione per fornire l'accesso ai dati di posta elettronica solo alle persone che devono ricevere esso. È stato sviluppato sulla base di TCP e utilizza per le loro esigenze 143 portuali. IMAP permette all'utente di lavorare con Mail, che si trova ad un certo server centrale. Un programma che utilizza questo protocollo, esegue le azioni necessarie in modo da dare l'impressione che tutta la corrispondenza è sul computer dell'utente. Un elevato volume di spedizioni di server IMAP speciale può essere utilizzato. La manipolazione delle lettere non richiede i file di trasferimento costante al destinatario, in cui ci sono i contenuti. Ma questo non è l'unico protocollo che viene utilizzato in servizi postali. Ad esempio, per inviare un messaggio SMTP uso, come la squadra inviata alla sicurezza IMAP non può garantire pienamente. Ci sono vulnerabilità note.

sicurezza corrispondenza è importante per il fatto che essa può contenere informazioni preziose. Questo protocollo viene utilizzato sul livello di applicazione per fornire l'accesso ai dati di posta elettronica solo alle persone che devono ricevere esso. È stato sviluppato sulla base di TCP e utilizza per le loro esigenze 143 portuali. IMAP permette all'utente di lavorare con Mail, che si trova ad un certo server centrale. Un programma che utilizza questo protocollo, esegue le azioni necessarie in modo da dare l'impressione che tutta la corrispondenza è sul computer dell'utente. Un elevato volume di spedizioni di server IMAP speciale può essere utilizzato. La manipolazione delle lettere non richiede i file di trasferimento costante al destinatario, in cui ci sono i contenuti. Ma questo non è l'unico protocollo che viene utilizzato in servizi postali. Ad esempio, per inviare un messaggio SMTP uso, come la squadra inviata alla sicurezza IMAP non può garantire pienamente. Ci sono vulnerabilità note.

Perché protocollo IMAP è stato sviluppato?

È stato sviluppato come alternativa al POP3. Tutto è iniziato a causa delle carenze di quest'ultimo. Quindi, non ha la capacità di gestire, spostare e memorizzare i messaggi sul server. Questo perché di questo e il protocollo IMAP è stato sviluppato, che offre la possibilità di ricevere e-mail in luoghi diversi da memorizzare i dati su un server remoto.

È stato sviluppato come alternativa al POP3. Tutto è iniziato a causa delle carenze di quest'ultimo. Quindi, non ha la capacità di gestire, spostare e memorizzare i messaggi sul server. Questo perché di questo e il protocollo IMAP è stato sviluppato, che offre la possibilità di ricevere e-mail in luoghi diversi da memorizzare i dati su un server remoto.

Vantaggi rispetto POP3

Perchè è stato utilizzato questo protocollo? Il fatto che le offerte IMAP e-mail, in aggiunta a quanto sopra, ma una serie di vantaggi:

- Non scollegare fino a quando l'attivo dell'interfaccia utente.

- I messaggi vengono scaricati solo se ci sono i requisiti pertinenti da parte del cliente.

- Può l'accesso simultaneo di diverse persone, ognuna di loro sarà in grado di tenere traccia di tutte le modifiche apportate.

- Il cliente può creare, modificare ed eliminare il nome delle scatole, e spostare i messaggi tra di loro. Inoltre, se si dispone di estensione IMAP 4 Access Control List, è possibile modificare le autorizzazioni.

- È possibile tenere traccia dello stato del messaggio (è stato letto, cancellato, ha inviato una risposta, ecc). i dettagli di tali azioni sono chiamati bandiere e sono memorizzati su server.

- Trova messaggi è sempre eseguite sul server e non v'è un chiaro meccanismo per l'espansione.

I messaggi ei loro attributi

IMAP fornisce sicurezza lavoro esclusivamente con la messaggistica, e per loro non hanno bisogno di tutti i pacchetti con intestazioni speciali. Ognuno di loro ha i propri attributi. Essi possono essere definiti singolarmente o insieme ad altri. Al momento, ci sono sei versioni del protocollo IMAP, ma quasi sempre utilizzato solo l'ultimo di loro.

IMAP fornisce sicurezza lavoro esclusivamente con la messaggistica, e per loro non hanno bisogno di tutti i pacchetti con intestazioni speciali. Ognuno di loro ha i propri attributi. Essi possono essere definiti singolarmente o insieme ad altri. Al momento, ci sono sei versioni del protocollo IMAP, ma quasi sempre utilizzato solo l'ultimo di loro.

UID

Ogni messaggio viene assegnato un codice a 32 bit. A questo si aggiunge un identificatore univoco. Insieme formano una sequenza di 64 bit, che è richiesto per identificare il messaggio. Questa è la sicurezza IMAP. Più tardi è arrivato, il più importante è l'UID. Questo parametro viene utilizzato come codice di risposta quando si seleziona una cassetta postale. Egli non cambia durante una sessione o tra di loro. Se le condizioni tecniche richiedono la modifica di questo parametro, l'UID deve essere maggiore rispetto a prima. Utilizzato per la trasmissione dei dati è la stessa porta IMAP.

Il numero di serie del messaggio

Si inizia con uno. Il numero di ciascun messaggio successivo viene incrementato di 1, rispetto a quelli precedenti. Una differenza importante dalla cassetta postale che può cambiare nel corso di una connessione di sessione: per esempio, quando si eliminano completamente le email.

Si inizia con uno. Il numero di ciascun messaggio successivo viene incrementato di 1, rispetto a quelli precedenti. Una differenza importante dalla cassetta postale che può cambiare nel corso di una connessione di sessione: per esempio, quando si eliminano completamente le email.

bandiere Messaggi

Questo attributo appare come una lista in cui ci sono zero o più gettoni di nome che sono correlati con le informazioni di base. Sono state introdotte le IMAP 4.1 due tipi di bandiere. Essi possono lavorare temporaneamente (durante la sessione), o essere permanente. Sistema chiamato la bandiera, il nome per il quale è definito nel protocollo specifica. Tutti devono iniziare con . Attualmente sono stati identificati tali flag di sistema:

Questo attributo appare come una lista in cui ci sono zero o più gettoni di nome che sono correlati con le informazioni di base. Sono state introdotte le IMAP 4.1 due tipi di bandiere. Essi possono lavorare temporaneamente (durante la sessione), o essere permanente. Sistema chiamato la bandiera, il nome per il quale è definito nel protocollo specifica. Tutti devono iniziare con . Attualmente sono stati identificati tali flag di sistema:

- Seen – messaggio di lettura;

- Risposto – inviare una risposta;

- Recent – un messaggio apparso durante la sessione corrente;

- Progetto – è stato contrassegnato come bozza;

- Contrassegnato – l'utente ha segnato il messaggio come importante;

- Soppresso – a distanza.

La data e l'ora del messaggio interno

Come definire quali valori devono essere all'interno di questi parametri? Se il messaggio viene recapitato utilizzando il protocollo SMTP, si è presa la data e l'ora della destinazione finale. Se si utilizza il comando di copia, i parametri utilizzati dal mittente. Si può essere impostato e l'ora e la data – per questo utilizza il comando di accodamento.

Server e client parlare

Quando si utilizza la comunicazione IMAP si verifica per stabilire il principio client-server. Quindi, prima di tutto se stesso invia i comandi, e il secondo invia i dati richiesti, nonché informazioni circa l'esecuzione della richiesta. Tutti i messaggi hanno la forma di una stringa che termina con una sequenza speciale. Esecuzione di tutte le procedure inizia attraverso team clienti. Essi riconoscono grazie alla speciale identificatore prefisso (che agisce come una breve stringa alfanumerica), che è chiamato un'etichetta. Ogni squadra ha il proprio numero unico.

Quando si utilizza la comunicazione IMAP si verifica per stabilire il principio client-server. Quindi, prima di tutto se stesso invia i comandi, e il secondo invia i dati richiesti, nonché informazioni circa l'esecuzione della richiesta. Tutti i messaggi hanno la forma di una stringa che termina con una sequenza speciale. Esecuzione di tutte le procedure inizia attraverso team clienti. Essi riconoscono grazie alla speciale identificatore prefisso (che agisce come una breve stringa alfanumerica), che è chiamato un'etichetta. Ogni squadra ha il proprio numero unico.

Forse due casi in cui i dati inviati dal cliente, non sono completi. Il primo – l'argomento è provvisto di un codice che precedentemente determinato numero di ottetti che è nel Troc. In secondo luogo – richiede una risposta dal server. In entrambi i casi, il cliente riceve una richiesta per la prosecuzione della squadra, che inizia necessariamente con questo personaggio come un +. In caso di ricezione di un certo tipo di trasferimento deve essere completato dai dati, altrimenti sarà possibile avviare un nuovo processo. Lettura, analisi, parametri di selezione e trasferimento dati server di protocollo viene eseguita dal ricevitore. Quando l'elaborazione del comando è completato, il cliente viene inviata una risposta al presente avviso. Informazioni che non indica il completamento delle istruzioni fornite con il prefisso *. Si chiama untagged risposte. Prassi di inviare server di dati in risposta alla richiesta del cliente o di propria iniziativa. Il loro formato è indipendente dalla ragione per la quale sono stati inviati.

E che cosa si può dire circa i servizi popolari come Gmail? impostazioni IMAP gli utenti ordinari non sono disponibili, ma si può fare quando si invia una lettera tramite un client speciale. Ma questo è puramente basta andare a scrivere.

E ciò che è in realtà la risposta necessaria? Essi raccontano il successo / insuccesso delle informazioni. La risposta è sempre utilizzata la stessa etichetta che il cliente ha utilizzato la squadra che ha avviato il processo. E 'quindi possibile il trasferimento di dati multithreading, e non sarà confuso con se stessi. tre tipi di risposta del server è stato progettato per chiarire la situazione:

- esecuzione riuscita.

- Fail.

- errore di protocollo IMAP (si verifica quando un comando sconosciuto viene applicato, o il server di riconoscere che c'è un problema con la sintassi).

funzionalità del client è che deve sempre essere pronti a gestire qualsiasi risposta che viene a lui. Questi sono tenuti ad essere scritto in modo tale che il cliente è stato in grado di utilizzare direttamente, inviando le ricerche del server inutilmente. Vedere come si può in Gmail. impostazioni IMAP possono essere modificati o cambiati a causa di client di posta con un'ampia funzionalità.

conclusione

Questo protocollo di sicurezza può migliorare significativamente l'affidabilità dei dati, ed è in grado di fornire la garanzia sostanziale che il terzo non sarà in grado di accedere alle informazioni. Ma questo non significa che qualcun altro non può leggere la lettera. Potenzialmente vulnerabili rimane il server, e l'utente può a causa della scarsa consapevolezza circa truffe trucchi personalmente dare loro tutte le informazioni necessarie per accedere alla posta.

Questo protocollo di sicurezza può migliorare significativamente l'affidabilità dei dati, ed è in grado di fornire la garanzia sostanziale che il terzo non sarà in grado di accedere alle informazioni. Ma questo non significa che qualcun altro non può leggere la lettera. Potenzialmente vulnerabili rimane il server, e l'utente può a causa della scarsa consapevolezza circa truffe trucchi personalmente dare loro tutte le informazioni necessarie per accedere alla posta.