Con lo sviluppo delle tecnologie digitali nel lato non è rimasto e produttori di apparecchiature elettriche. Nonostante la presenza della classificazione internazionale di ISO, in russo è stato sviluppato un proprio standard IEC 61850, è responsabile di sistema e di rete sottostazioni.

Un po 'di storia

Sviluppo della tecnologia informatica non è stato risparmiato i sistemi di gestione della rete elettrica. Generalmente accettato oggi lo standard IEC 61850 è stato inizialmente introdotto nel 2003, anche se i tentativi di introdurre su questa base sistemi sono tornati negli anni '60 del secolo scorso.

La sua essenza si riduce all'uso di protocolli speciali, il controllo delle reti elettriche. Sulla base di loro adesso, e reso monitorare il funzionamento di questo tipo di reti.

Se precedentemente concentrato esclusivamente aggiornamento dei sistemi informatici che controllano energia elettrica, con l'introduzione di regole, standard, protocolli come IEC 61850, la situazione è cambiata. Il compito principale degli ospiti ha iniziato a fornire il monitoraggio per il rilevamento tempestivo dei malfunzionamenti del dispositivo.

Protocollo IEC 61850 e suoi analoghi

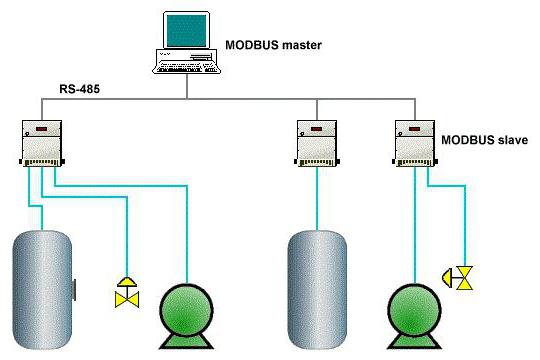

il protocollo stesso ha cominciato più attivamente per essere utilizzato in metà degli anni '80. Poi, come le prime versioni di prova della modificazione utilizzati IEC 61.850-1, IEC 60870-5 versioni 101, 103 e 104, DNP3 e Modbus, che si sono rivelati del tutto insostenibile.

E che lo sviluppo iniziale ha costituito la base del protocollo moderna UCA2, che si trova nel bel mezzo degli anni '90 è stato utilizzato con successo in Europa occidentale.

Come funziona

Per quanto riguarda la questione del funzionamento, dovrebbe spiegare ciò che il protocollo IEC 61850, per i "Dummies" (persone che comprendono che solo le basi del lavoro e la comprensione dei principi della comunicazione con i computer).

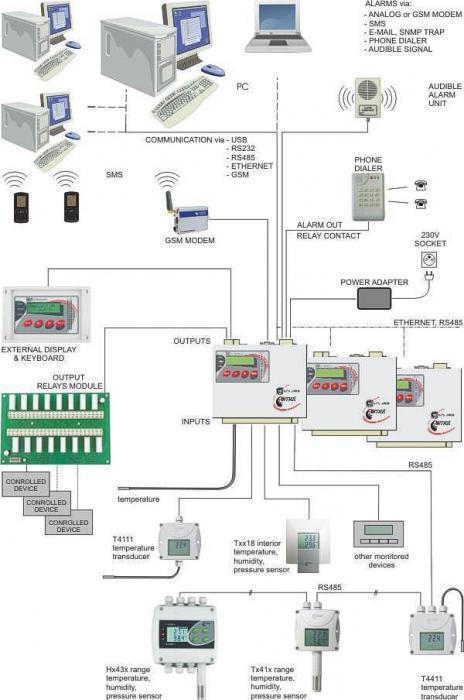

Il punto è che alla pianta sottostazione o potenza installata microprocessore in grado di trasmettere dati sullo stato dell'intero sistema direttamente al terminale centrale, effettuano un controllo di base.

trasferimento di dati, che comporta GOST R IEC 61850 attraverso il collegamento ad alta velocità. In parole povere, il chip ha prodotto vincolante alla LAN più vicino.

Un sistema di acquisizione dati DAS (Data Acquisition System) utilizza almeno un trasferimento a 64 bit, insieme con i rispettivi algoritmi di crittografia del database.

Ma, come dimostra la pratica, e questi sistemi sono molto vulnerabili. Abbiamo guardato i film americani, quando in una scena è spento l'alimentazione a tutto il blocco? Questo è tutto! Rete Elettrica Gestione basata su IEC 61850 può essere coordinato da qualsiasi fonte esterna (qui di seguito, si capirà il perché). Nel frattempo, consideriamo i requisiti di sistema di base.

R standard IEC 61850: requisiti per i sistemi di comunicazione

Se in precedenza si è capito che il segnale deve concedersi utilizzando la linea telefonica, servizi di comunicazione è balzato in avanti. chip integrati sono in grado di effettuare la trasmissione a 64 Mbps, essendo completamente indipendente dai fornitori del servizio è standard.

Se consideriamo la norma IEC 61850 per i "manichini", la spiegazione è abbastanza semplice: il potere il chip utilizza un protocollo di trasferimento dati di proprietà, piuttosto che lo standard TCP convenzionale / IP. Ma non è tutto.

Lo standard è di per sé i dati IEC 61850 con connessioni sicure. In altre parole, la connessione a Internet, le reti wireless, e così via. E. Fare un modo specifico. Nelle impostazioni, di regola, utilizzare il server proxy, perché è tale (anche se virtuale) sono le più sicure.

La portata totale del

È chiaro che a seconda delle esigenze che espone standard IEC 61850, installare apparecchiature di questo tipo nel consueto stand trasformatore non funzionerà (chip semplicemente non c'è posto).

Operare un tale dispositivo anche non sarà in ogni desiderio. Ha bisogno di un primo sistema di ingresso / uscita BIOS minimo affine, e anche modello comunicativo corrispondente trasmissione di dati (wireless, cablato e connessione in modo sicuro. D.).

Ma al centro del controllo della griglia generale o locale di potenza, è possibile accedere a quasi tutte le funzioni del potere. Per fare un esempio, anche se non la migliore, possiamo ridurre il film "nucleo della Terra» (The Core), quando un hacker impedisce la distruzione del nostro pianeta da una fonte di destabilizzazione energetica fornendo il 'ricambio' promozione variante del nucleo della Terra.

Ma questa è pura fantasia, forse anche una conferma virtuale dei requisiti IEC 61850 (anche se questo non è indicato esplicitamente). Tuttavia, anche la più primitiva di emulazione IEC 61850 appare in questo modo. Ma quanti incidenti si sarebbe potuto evitare?

Lo stesso quarta unità della centrale nucleare di Chernobyl, se fosse accertato strumenti diagnostici che sono conformi alla norma IEC 61.850-1 almeno, forse, non sarebbe esploso. E possiamo solo raccogliere i benefici di ciò che è accaduto nel 1986.

Radiazione – è tale che gli atti segreti. Nei giorni primi, mesi o anni di sintomi di malattia da radiazioni non possono essere manifestati, per non parlare delle emivita di uranio e plutonio per questo oggi, poche persone prestare attenzione. Ma l'integrazione degli stessi contatori Geiger nella centrale elettrica potrebbe ridurre significativamente il rischio di soggiornare in questa zona. Tra l'altro, il protocollo stesso consente di trasferire tali dati al complesso software e hardware coinvolti.

Metodi di modellazione e di conversione ai protocolli reali

Per la semplice comprensione di come funziona, per esempio, lo standard IEC 61850-9-2, va detto che nessuno del filo di ferro non può determinare la direzione dei dati trasmessi. Cioè bisogno di un ripetitore adeguato grado di trasmettere i dati di stato del sistema, e criptati.

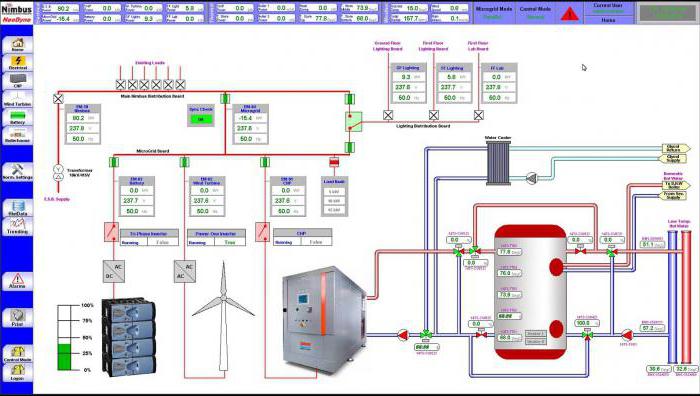

Ricevere il segnale, come si scopre, è abbastanza semplice. Ma ora che è stato letto e decodificato dal ricevitore, dovrà sudare. In realtà, per decodificare il segnale in ingresso, ad esempio, sulla base di IEC 61.850-2 a livello primario necessità di utilizzare sistemi di imaging quali SCADA e P3A.

Ma sulla base del fatto che questo sistema utilizza una struttura di comunicazione filo, i protocolli di base sono considerati OCA e MMS (da non confondere con la messaggistica mobile). Questa conversione produce IEC 61.850-8 standard utilizzando successive prime MMS, e poi GOOSE, che consente in definitiva per la visualizzazione delle tecnologie informatiche P3A.

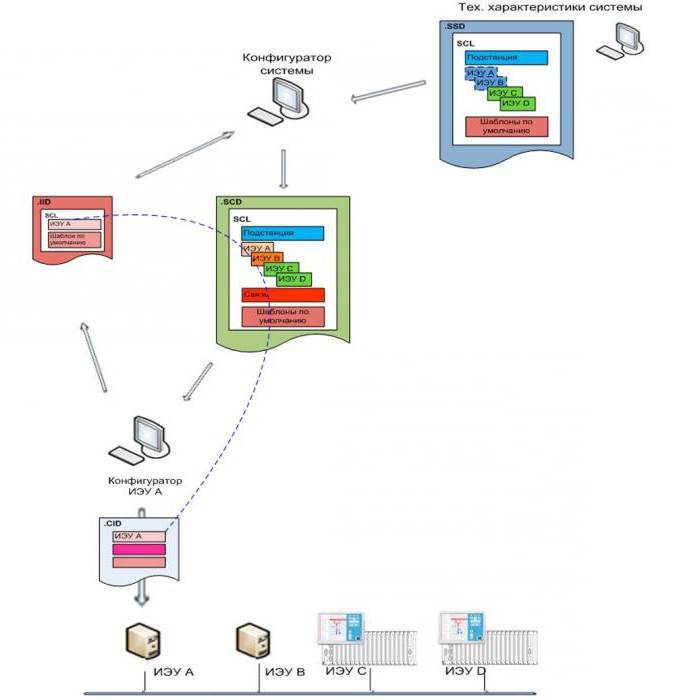

I principali tipi di configurazione sottostazione

Qualsiasi sottostazione che utilizza questo protocollo deve avere almeno un insieme minimo di strumenti per la trasmissione dati. Innanzitutto, riguarda i dispositivi più fisici connessi alla rete. In secondo luogo, in ognuna di tali unità deve essere uno o più moduli logici.

In questo caso, il dispositivo stesso è in grado di svolgere la funzione di un mozzo, un gateway, o anche una sorta di intermediario per la trasmissione delle informazioni. Se stessi come nodi logici hanno una ristretta ed è diviso nelle seguenti classi:

- "A" – sistemi di controllo automatico;

- "M" – sistema di misurazione;

- "C" – il controllo della telemetria;

- «G» – moduli di funzioni e impostazioni comuni;

- «I» – stabilire i mezzi di comunicazione ei metodi utilizzati dati di archivio;

- «L» – moduli logici e componenti di sistema;

- «P» – protezione;

- «R» – associati elementi di protezione;

- «S» – sensori;

- «T» – trasformatori, metri;

- «X» – blocco di poli quadri;

- «Y» – trasformatori di tipo potenza;

- «Z» – tutto il resto non è incluso nelle categorie di cui sopra.

Si ritiene che il protocollo IEC 61850-8-1, per esempio, è in grado di garantire un minor uso di fili o cavi, che, naturalmente, hanno solo un effetto positivo sulla facilità di configurazione dell'apparecchiatura. Ma il problema principale, come risulta, è che non tutti i manager sono in grado di elaborare i dati ricevuti anche in presenza di opportuni pacchetti software. Si spera che questo è un problema temporaneo.

il software applicativo

Tuttavia, anche in una situazione di incomprensione dei principi fisici di questo tipo di programmi di azione di emulazione IEC 61850 può essere effettuata in qualsiasi sistema operativo (anche mobile).

Si ritiene che il personale operante o integratori stanno spendendo molto meno tempo sul trattamento dei dati provenienti dalla sottostazione. L'architettura di tali applicazioni intuitive, l'interfaccia è semplice, poiché tutta l'elaborazione è solo l'introduzione di dati localizzati con conseguente consegna automatica dei risultati.

Lo svantaggio di tali sistemi può essere attribuita forse che l'apparecchiatura fatturazione eccessiva P3A (sistemi a microprocessore). Di qui l'impossibilità della sua applicazione di massa.

applicazione pratica

Prima di questo, tutto quanto precede in relazione al protocollo IEC 61850 riguardava solo informazioni teoriche. Come funziona in pratica?

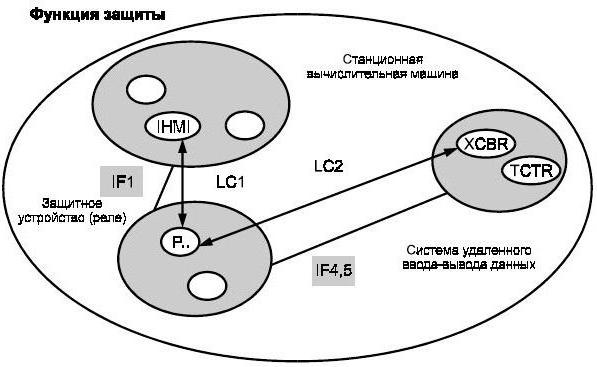

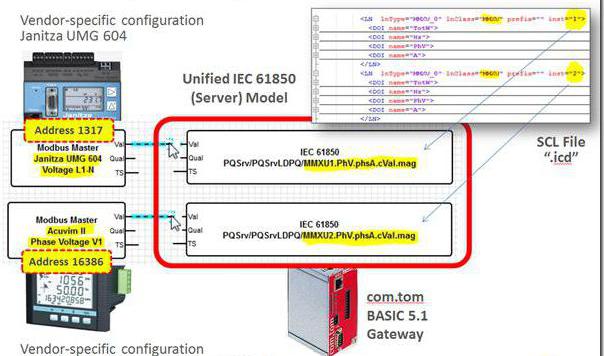

Supponiamo di avere un sistema di propulsione (sottostazione) con alimentazione trifase e due ingressi di misura. Nel determinare l'unità logica standard usato nome MMXU. Per IEC 61850 possono essere due: MMXU1 e MMXU2. Ogni tale nodo per una facile identificazione può contenere anche un prefisso aggiuntivo.

Come esempio, modellata sulla base di nodo XCBR. Egli si identifica con l'uso di alcuni dei principali operatori:

- Loc – determinare un percorso locale o remoto;

- svolte (eseguiti) operazioni metodo di conteggio – OpCnt;

- Pos – l'operatore incaricato della posizione e parametri simili a Loc;

- BlkOpn – Serratura comando dell'interruttore di apertura;

- BlkCls – interruttore di blocco;

- CBOpCap – interruttore di selezione della modalità di funzionamento.

Tale classificazione per descrivere classi di dati CDC è applicata principalmente sistemi 7-3 modifica. Tuttavia, anche in questo caso, la configurazione basata sull'impiego di diverse caratteristiche (FC – limitazioni funzionali, SPS – unità stato posto di controllo, SV e ST – proprietà permutazione sistemi, DC e EX – descrizione e parametri definizione estesa).

Per quanto riguarda la definizione e la descrizione di SPS catena logica classe include proprietà stVal, qualità – q, ei parametri del tempo attuale – t.

Così la trasformazione viene effettuata mediante una connessione Ethernet tecnologia dati e il protocollo TCP / IP direttamente agli MMS variabile oggetto, che solo successivamente identificati con il nome assegnato, che si traduce in un vero valore di ogni coinvolti in questo indice temporale.

Inoltre, il protocollo IEC 61850 è semplicemente un generalizzato e persino un modello astratto. Ma basato su di esso fatta descrizione della struttura di ogni elemento del sistema di alimentazione, che consente microprocessori esattamente identificano ciascun dispositivo coinvolto in questo settore, comprese quelle che utilizzano tecnologie di risparmio energetico.

formato del protocollo Teoricamente può essere convertito in qualsiasi tipo di dati, sulla base di MMS e gli standard ISO 9506. ma il manager perché, allora, è stato scelto di 61850 norma IEC?

Si è associato esclusivamente con l'affidabilità dei parametri e un processo facile con l'assegnazione dei nomi o modelli di servizio complessi.

Tale processo, senza il protocollo di intervento MMS è molto alta intensità di lavoro, anche nella formazione di tali richieste "read-write-economico". No, certo che è possibile effettuare una conversione di questo tipo, anche per l'architettura UCA. Ma, come dimostra la pratica, è l'applicazione della norma IEC 61850 permette di fare questo senza molto sforzo e costi di tempo.

Domande di verifica dei dati

Tuttavia, questo sistema non si limita alla consegna. Infatti, i sistemi a microprocessore incorporati possono scambiarsi dati non solo nelle stazioni e sistemi di controllo centralizzati. Essi possono gestire i dati insieme con l'attrezzatura adeguata.

ESEMPIO semplice: il chip elettronico invia l'amperaggio o tensione nel settore responsabile. Di conseguenza, tutte le altre sub-sistema sulla base della caduta di tensione può attivare o disattivare il sistema di alimentazione addizionale. Tutto questo si basa sulle leggi standard della fisica e dell'ingegneria elettrica, tuttavia, dipende dalla corrente. Per esempio, abbiamo una tensione standard di 220 V. In Europa – 230 V.

Se si guardano i criteri di deviazioni, nell'ex Urss è di +/- 15%, mentre nei paesi europei sviluppati, non è superiore al 5%. Non è sorprendente che Western apparecchiature a marchio proprio non riesce solo a causa di sbalzi di tensione.

E probabilmente non è necessario dire che molti di noi guardare nel proprio cortile, sotto forma di una stazione di trasformazione, costruita ai tempi dell'Unione Sovietica. Pensi che non ci può essere un insieme di chip di computer o di collegare i cavi per ottenere informazioni sullo stato del trasformatore? Ecco che cosa non lo è!

I nuovi sistemi basati sul permesso norma IEC 61850 un completo controllo di tutti i parametri, ma è ovvio che non può generalizzata dei servizi appropriati respinge come "vendite power" nei termini di impegno dei protocolli di livello.

Non c'è nulla di sorprendente in questo. Le aziende che distribuiscono energia elettrica tra i consumatori possono semplicemente perdere profitti o vantaggi nel mercato.

invece esito

In generale, il protocollo da un lato, è un semplice, ma dall'altra – è molto difficile. Il problema non è nemmeno il fatto che fino ad oggi, nessun software appropriato, e che l'intero sistema di controllo di energia elettrica, ha ereditato dall'Unione Sovietica, questo non è preparato. E se si prende in considerazione la scarsa qualificazione del personale, allora la domanda non può essere che qualcuno è in grado di controllare o eliminare il problema in modo tempestivo. Abbiamo fatto entrambe le cose? Il problema? De-eccita il quartiere. Questo è tutto.

Ma l'applicazione di tale principio per evitare questo tipo di situazione, per non parlare di tutti i tipi di blackout.

Così, possiamo trarre una sola conclusione. Che l'utente finale ha l'uso di IEC 61850? Nel senso più semplice – è l'alimentazione ininterrotta della mancanza di mancanza di corrente. Si noti che se il terminale di computer o portatile non è previsto l'uso di un regolatore di tensione di alimentazione o di continuità, cadere o salto può innescare l'arresto immediato del sistema. Va bene, se è necessario ripristinare a livello software. E se si bruciano le strisce di RAM o un disco rigido non riesce, allora cosa fare?

Questo, naturalmente, è un soggetto separato per studio, ma le norme stesse, è ora utilizzato nelle centrali elettriche con corrispondente "ferro" e diagnostica del software sono in grado di controllare tutti i parametri di rete, impedendo la situazione con l'avvento di errori critici che possono causare non solo danni agli elettrodomestici ma al fallimento dell'intero cablaggio domestica (è noto, è progettato per non più di 2 kW alla tensione standard di 220 V). Pertanto, allo stesso tempo, tra cui un frigorifero, lavatrice o bollitore per il riscaldamento dell'acqua, pensare cento volte tanto quanto giustificato.

Se la versione dei dati del protocollo coinvolti, le impostazioni sottosistema verranno applicate automaticamente. E nel più alto grado si tratta di innescare lo stesso fusibile a 16 ampere, che i residenti delle case 9 piani a volte stabilire la propria, bypassando il servizio, è responsabile di questo. Ma il prezzo della questione, come risulta, è molto più elevato, in quanto permette di bypassare alcune delle limitazioni associate con lo standard di cui sopra e dei suoi regolamenti di accompagnamento.