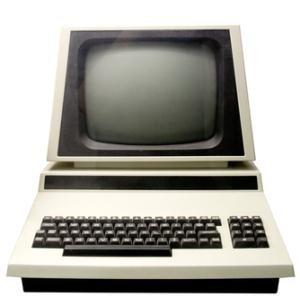

Il progresso – un fenomeno che non conosce arresti. Nel campo della tecnologia cambia informazioni si verificano ogni giorno ci sono nuovi prodotti, sbiadimento sopravvissuto suoi servizi. Ma ci sono strumenti che sono ancora popolari, nonostante ci sia un'alternativa. Un esempio lampante è il protocollo Telnet. Che cosa è Telnet e come usarlo?

Un po 'di storia: quando e per quello che sembrava Telnet?

Telnet è apparso più di 40 anni fa, poco dopo l'installazione del primo server ARPANET. Questo è uno dei più antichi protocolli Internet. In un'epoca in cui l'interfaccia grafica non era in vista, e sono già apparsi la prima rete, la necessità di connessione remota a un dispositivo di dettare le loro richieste. La prima soluzione ha avuto un problema, e tutte le successive, si può lavorare sul dispositivo remoto come il suo. L'interfaccia di linea di comando era disponibile tutte le funzionalità supportate dal server remoto. Basti per ottenere il necessario livello di accesso e di conoscere i comandi Telnet. Ciò che è e ciò che questo rapporto, abbiamo capito. Ma oggi implementato una connessione Telnet?

Avvio di terminale. L'inclusione di servizi necessari

Nei sistemi operativi Windows attuali, prima di eseguire Telnet, è necessario verificare se il componente è installato nel sistema. Rendere più facile. Per Windows 7, il più comune nella giornata di oggi del sistema operativo, è necessario attenersi alla seguente procedura:

- Selezionare "Pannello di controllo" o il pannello di controllo nel menu "Start" (Start).

- Nella finestra che si apre, selezionare "Programmi". Nella versione inglese del sistema è quello di essere i programmi.

- Vai alla scheda "Attivare o disattivare le funzioni di Windows" (Accendere funzionalità di Windows on o off). Il sistema compila un elenco di tutti i componenti disponibili. Già installato saranno contrassegnati con le bandiere. Questo processo può richiedere alcuni minuti.

- Dopo caricare l'elenco, è necessario trovare la voce Telnet-client. Nel menu c'è e Telnet-server, ma a questo torneremo più avanti. Se un segno di spunta accanto alla voce desiderata per noi non è necessario, dovrebbe essere messo.

- Dopo aver fatto clic su "OK" il sistema inizierà ad installare i componenti necessari per il protocollo per funzionare correttamente. Questo potrebbe richiedere del tempo, ma processo di computer di oggi è improbabile che prendere più di un minuto. Così, la questione di come abilitare Telnet, è stato risolto in 5 semplici passi.

il servizio Telnet: quale server e client Telnet?

Leggermente sopra le già citate entrambi i concetti dell'intestazione. Come per molte altre applicazioni, per distinguere client Telnet e server. Tuttavia, Telnet Server – il server non è necessariamente nel senso generale del termine. Il computer da cui la connessione viene considerato il dispositivo client a cui viene effettuata la connessione, il server sarà. Può essere un router, un computer, uno switch gestito, o di qualsiasi altro host che supporta la gestione dalla riga di comando. Quando si tratta di amministrare in remoto computer o server del personale degli utenti, Telnet-porta deve essere aperta. è spesso chiuso per motivi di sicurezza, in modo da ottenere un messaggio di errore quando si tenta di stabilire una sessione. Per verificare le porte aperte e chiuse, è possibile utilizzare un programma di utilità speciale o un servizio web. La porta Telnet standard di – 23. Se si vuole non solo a voi stessi di connettersi ad altri computer, ma anche permettere la somministrazione di PC via Telnet, nello stesso scatto sistema operativo a spuntare e di fronte al componente server Telnet. Allo stesso modo, essi devono essere configurati PC e hardware del server che si amministra.

I programmi per lavorare con Telnet

Dopo l'esecuzione di tutti i servizi necessari Telnet può iniziare in modo sicuro con il built-in strumento di Windows – da riga di comando. Chiamato dal menu "Start", oppure fare clic sulla voce appropriata, o di selezione rapida (cmd). Si consiglia di eseguire sempre la riga di comando con i diritti degli utenti "Admin" (o dispositivi locali su cui si sta lavorando, o dominio). In questo caso, non è necessario riavviare l'applicazione, se necessario elevazione. Oltre agli strumenti esistenti del sistema operativo, ci sono programmi di terze parti che consentono l'accesso da Telnet protocollo. Il più popolare di questi è Putty. Con essa sono un successo e altre applicazioni in esecuzione su diversi sistemi operativi, come TeraTerm, AnyConnect, DTelnet, Easyterm, KoalaTerm e molti altri. Quale programma da usare, ognuno decide per se stesso, a seconda delle preferenze personali, requisiti di interfaccia, e così via. D. Non ci sono state differenze significative in termini di funzionalità tra di loro, e non può essere. Ciascuno degli strumenti disponibili per attuare l'intero elenco di comandi Telnet.

Telnet-squadre: come capire?

Un esperto amministratore di rete non sarà difficile in pochi minuti per installare i componenti necessari (se non l'hanno installato prima), per aprire una sessione di Telnet e fare tutte le impostazioni del host remoto. Tuttavia, ci sono i nuovi arrivati, che vedono la console, quasi per la prima volta nella mia vita. Come faccio a trovare un elenco dei comandi disponibili in Telnet? Ciò che è solito AUTH o set localecho? Non è così difficile come sembra prima. In primo luogo, dobbiamo sempre ricordare che in ogni interfaccia di comando ha un built-in aiuto. E 'disponibile sui tasti standard, per esempio, aiuto o '?'. In secondo luogo, considerando quanti anni questo protocollo, la rete può trovare un numero infinito di risorse con informazioni utili sulla sintassi. Così, per sperimentare una completamente nulla. La pratica dimostra che con poche righe di comandi per ottenere risultati molto più facile nella maggior parte dei casi. E dopo poche sedute, si otterrà la fiducia con i comandi senza fare riferimento alla sintassi-assistant.

Telnet al dispositivo di rete

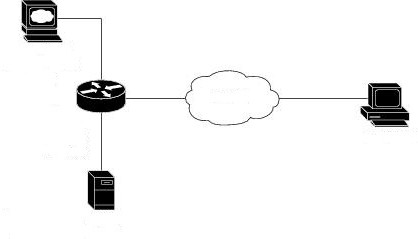

Abbiamo già parlato del fatto che utilizzando il protocollo Telnet può essere controllato non solo i computer, ma anche una vasta gamma di dispositivi di rete. La classe più comune di questi dispositivi – un router. Allora, qual è Telnet al router, perché ne abbiamo bisogno, come attivarla?

A seconda del produttore e il modello specifico per consentire l'accesso via Telnet può essere diversa. Si può andare all'interfaccia Web del router o tramite la console. Nel primo caso, è necessario trovare l'elemento di amministrazione remota, che ha permesso una qualche forma di collegamento (Telnet, SSH). Nel secondo caso, l'accesso può essere fornito tramite una linea di comando. Ogni amministratore seleziona conveniente per loro scenario. Tuttavia, ci sono router che implementano una sola delle due possibili varianti di connessione iniziale, per esempio, solo interfaccia web accessibile. Amministratore, abituato a lavorare con la console sarà abbastanza scomodo per cercare un punto in cui è necessario mettere il segno di spunta prezioso, ma in realtà è nulla di complicato su di esso. L'interfaccia della maggior parte dei router moderni è abbastanza comprensibile. Menu nomi parlano da soli, design minimalista non permetterà perdersi.

Vantaggi di Telnet sedute

A questo punto, siamo sufficientemente familiarità con la tecnologia, per parlare dei vantaggi e gli svantaggi di Telnet. Non importa quanto è buono il prodotto era, non possiamo dire che è completamente privo di inconvenienti. E se stiamo parlando di un servizio che è stato rilasciato nei primi anni '70 del secolo scorso, a dimenticare questo fatto, e non vale la pena.

Dalle evidenti vantaggi sicuri di notare il protocollo semplicità, velocità e convenienza. Meno di un minuto comoda indirizzo client al TCP-porta del server selezionato e si creerà un emulazione di terminale locale. Sopra abbiamo parlato del porto di lavoro standard 23. Infatti, sia "ascoltare" e "parlare" via Telnet può essere di qualsiasi porta. Che questo è il protocollo della flessibilità.

Rispetto ad altri protocolli Telnet amministrazione remota è meno impegnativa al processore. Con il ritmo attuale di sviluppo di questo vantaggio può sembrare insignificante, ma solo a prima vista. Insieme con lo sviluppo della tecnologia, non stare fermi e le aziende che producono software. Le applicazioni sono sempre più ingombranti, richiedono più spazio su disco, più memoria, processori più potenti. Utility che dal resto del software installato si consumano una piccola quantità di risorse di sistema può essere molto utile.

Svantaggi Telnet protocollo

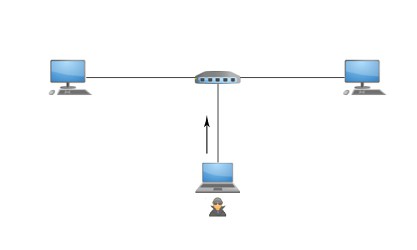

Il principale e spesso guidata da una mancanza di Telnet – accesso al dispositivo remoto viene eseguita su un canale in chiaro. L'unico ostacolo per l'attaccante è l'autenticazione dell'utente durante l'apertura della sessione Telnet-, vale a dire l'obbligo di login e password. Tuttavia, questi dati vengono anche trasmessi in forma non criptata. Pertanto, se qualcuno chiederà un accesso trucco scopo Telnet, abbastanza per lui a correre per un pacchetto sniffer breve periodo di tempo (il software per il pacchetto "catturare"). Dopo qualche tempo, l'amministratore aprirà la sua sessione Telnet, e riferire al login server remoto e la password, che poi verrà intercettato da un utente malintenzionato in chiaro. In questa sezione Telnet alternativa è SSH (connessione sicura). Quindi non si consiglia di utilizzare Telnet per l'ampia disponibilità di reti, per esempio, fuori dall'ufficio protetto LAN. Inoltre, va ricordato che la connessione al server può essere interrotto.

Conclusione. Utilizzare o no?

Naturalmente, per più di quattro decenni, ci sono altri metodi di amministrazione remota. SSH molto popolare. Sembrerebbe, Telnet avrebbe dovuto scomparso molto tempo fa. Ma è ancora in domanda, ancora in uso. Se si seguono alcuni principi di sicurezza, senza dimenticare che la rete locale deve essere protetto da intrusioni esterne, utilizzare Telnet non danneggiare la vostra attrezzatura. Quando si trascura di sicurezza, non salvare qualsiasi SSH, o qualsiasi altra tecnologia.

Telnet è ancora usato in settori quali la connessione al database, verificare la disponibilità di dispositivi di rete (router e switch), server hardware, e così via. D.